Häufige Fehler bei der Einrichtung eines Proxy-Servers und wie man sie vermeidet

27.10.2025Proxy-Server ist ein Vermittler: Dein Gerät sendet eine Anfrage nicht direkt an die Website, sondern zuerst an den Proxy. Der Proxy sendet die Anfrage in seinem eigenen Namen an die Website, empfängt die Antwort und leitet sie an dich weiter. Für die Website sieht es so aus, als käme die Anfrage vom Proxy und nicht von deinem Computer.

Warum Proxys benötigt werden

- Wenn du deine echte IP-Adresse verbergen oder auf eine Website zugreifen möchtest, die in deinem Land nicht verfügbar ist, hilft dir ein Proxy dabei.

- In Büros oder Schulen filtert ein Proxy Websites und protokolliert den Datenverkehr nach festgelegten Regeln.

- Internetanbieter und Unternehmen verwenden Proxys, um beliebte Seiten zwischenzuspeichern — das spart Bandbreite und beschleunigt den Zugriff.

- Ein Reverse Proxy macht eine Website zuverlässiger — er verteilt Anfragen auf mehrere Server, verschlüsselt die Verbindung und kann eingehenden Datenverkehr auf Bedrohungen prüfen.

- Ein Proxy sieht allen unverschlüsselten Datenverkehr und kann deine Anfragen protokollieren — daher muss er vertrauenswürdig sein.

Häufige Fehler bei der Proxy-Konfiguration

Wenn ein Proxy falsch konfiguriert ist, schützt und beschleunigt er den Datenverkehr nicht, sondern erzeugt Sicherheitslücken, verlangsamt das Netzwerk und blockiert den Zugriff auf wichtige Ressourcen.

Hauptfehler bei der Konfiguration:

- Offener Proxy oder schwache Authentifizierung — der Proxy ist für jeden zugänglich oder Passwörter sind leicht zu erraten.

- Falsche SSL/HTTPS-Terminierung — der Proxy verschlüsselt Verbindungen nicht oder geht unsachgemäß mit Zertifikaten um.

- Fehler in Weiterleitungen und Headern (z. B. ein aktiver transparenter Proxy).

- Falsch konfigurierter Cache (zu lange TTL, Caching privater Seiten) oder fehlende Cache-Kontrolle.

- DNS-Lecks und fehlerhaftes Routing — Anfragen umgehen den Proxy.

- Protokollierung ohne Rotation/Verschlüsselung oder völliges Fehlen von Logs.

- Verwendung von öffentlichen/kostenlosen Proxys für sensible Vorgänge.

Folgen von Konfigurationsfehlern

Verlust der Sicherheit

Wenn der Proxy offen ist, den Datenverkehr nicht verschlüsselt oder Zertifikate falsch verarbeitet, kann ein Angreifer Daten abfangen, Inhalte verändern oder den Proxy für Angriffe nutzen. Lösung: Authentifizierung verlangen, HTTPS zwischen Client und Proxy sowie zwischen Proxy und Server verwenden, Zertifikate gültig halten, Zugriff nach IP/Netzwerken einschränken, Firewall einsetzen und Software aktuell halten.

Netzwerkverlangsamung

Fehlerhafte (oder fehlende) Cache-Einstellungen, Engpässe am Proxy, falsche Timeouts und fehlendes Load-Balancing führen zu Verzögerungen. Lösung: Cache sinnvoll konfigurieren (korrekte TTLs, Ausnahmen für private Inhalte), Last auf mehrere Instanzen verteilen, Ressourcen (CPU, Netzwerk) überwachen, Timeouts und Warteschlangen optimieren.

Probleme beim Zugriff auf Ressourcen

Oft verhindern strenge ACLs, Routingfehler oder falsche Header den Zugriff auf Websites, oder Dienste erhalten eine falsche IP-Adresse. Lösung: Routen und Zugriffsregeln prüfen, sicherstellen, dass der Proxy Header korrekt weiterleitet, Zugriff aus verschiedenen Netzwerken testen, Whitelists/Blacklists und Ausnahmen pflegen.

Risiko von Sperrungen und Datenlecks

Wenn ein Proxy von vielen genutzt wird oder seine IP in Blocklisten erscheint, kann der Zugriff auf Ressourcen verweigert werden. Falsch konfigurierte Header (X-Forwarded-For) und DNS-Lecks offenbaren die echten IP-Adressen der Nutzer, und ungeschützte Logs können Datenlecks verursachen. Lösung: IP-Reputation überwachen, Verbindungsgeschwindigkeit/-anzahl begrenzen, Header bei Bedarf bereinigen oder maskieren, DNS über den Proxy konfigurieren, Logs verschlüsseln und rotieren, Aufbewahrungsrichtlinien anwenden.

Wie man einen Proxy-Anbieter auswählt

- Definiere zuerst dein Ziel: Parsing, Werbung, Kontoverwaltung, Zugriff auf gesperrte Websites oder Serversicherheit. Davon hängt ab, welche Art von Proxy du benötigst — Residential- oder Mobile-Proxys für maximale Authentizität, Datacenter-Proxys für Geschwindigkeit und kostengünstigen Traffic oder ein kombinierter Pool.

- Prüfe die geografische Abdeckung und Größe des Pools: Benötigst du bestimmte Länder oder Städte, und wie viele eindeutige IPs werden gebraucht? Wichtige Faktoren sind auch die unterstützten Protokolle (HTTP/HTTPS, SOCKS5) und die Kompatibilität mit deinen Geräten.

- Achte auf die Sicherheit: Ist die Verbindung zum Proxy verschlüsselt, werden Logs geführt und wie lange gespeichert? Für sensible Aufgaben wähle Dienste mit minimaler Protokollierung und HTTPS-Unterstützung. Prüfe eventuelle Beschränkungen bei Traffic, Geschwindigkeit und gleichzeitigen Verbindungen — sie beeinflussen die Stabilität bei hoher Last.

- Auch Support und Verwaltung sind wichtig: ein benutzerfreundliches Dashboard, eine API zur Automatisierung und ein reaktionsschneller Kundendienst. Der Ruf des Dienstes und echte Nutzerbewertungen zeigen, wie zuverlässig er ist.

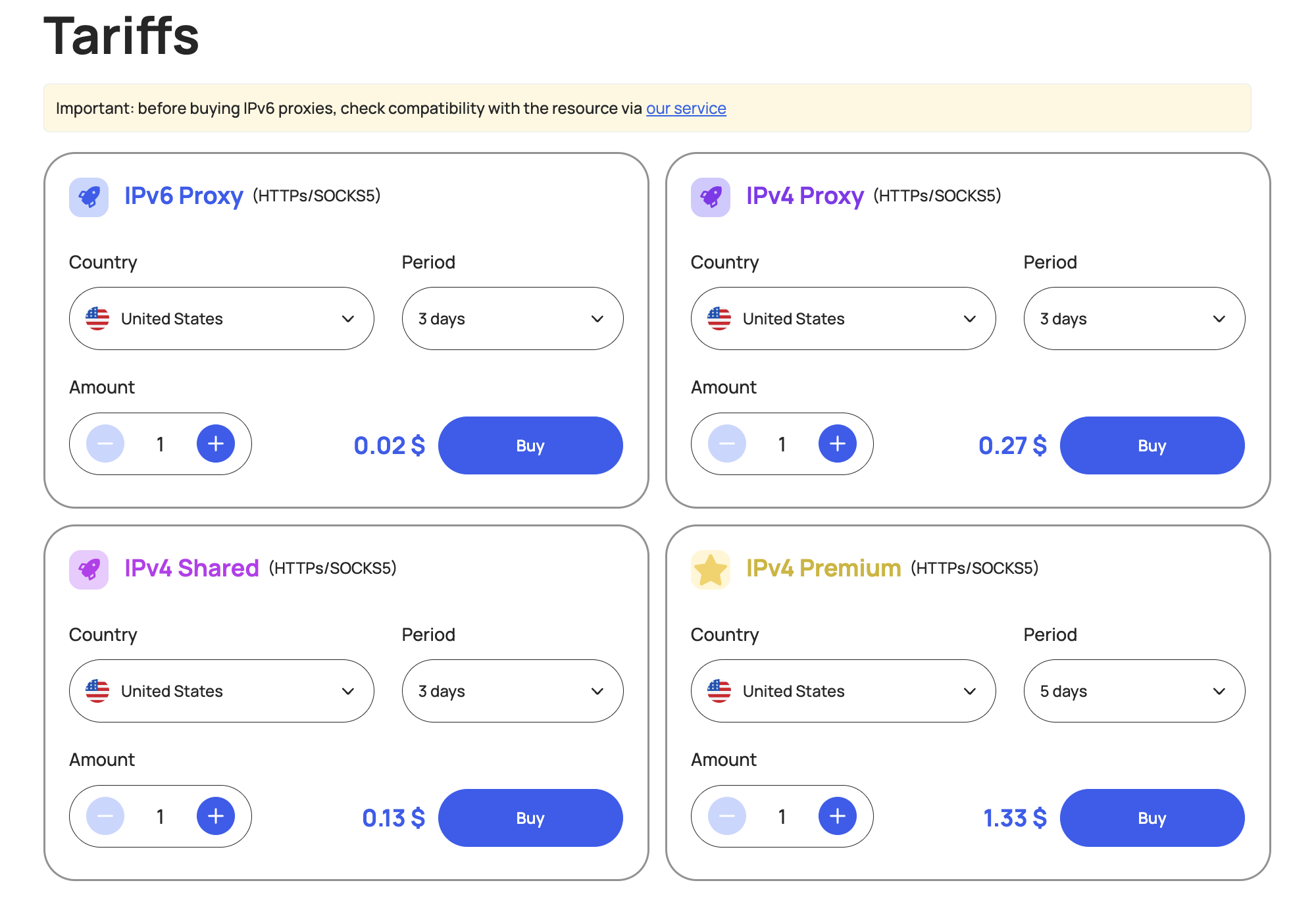

Belurk-Proxys erfüllen alle wichtigen Kriterien. Der Dienst bietet verschiedene Proxy-Typen (einschließlich Optionen zur Erhöhung der Verbindungsgeschwindigkeit), eine breite IP-Geografie, Unterstützung für HTTP/HTTPS und SOCKS5, ein benutzerfreundliches Verwaltungs-Panel und eine API, verschlüsselte Verbindungen und eine transparente Richtlinie.

Schlussfolgerungen und Empfehlungen

Nach Proxy-Typ

- Datacenter-Proxys sind günstiger und schneller, werden jedoch leicht erkannt und blockiert — geeignet für interne Tests und Aufgaben, die keine „natürlich wirkenden“ IPs erfordern.

- Residential-Proxys erscheinen als Adressen gewöhnlicher Nutzer, sind teurer und werden seltener blockiert — eine gute Wahl für anspruchsvolles Scraping und IP-sensitive Dienste.

- Mobile-Proxys nutzen IPs von Mobilfunkanbietern; sie sind zuverlässiger für soziale Netzwerke und zum Umgehen von Sperren, aber langsamer und kostspieliger. Nach Protokoll ist SOCKS universell und unterstützt alle Arten von Datenverkehr, während HTTP(S) besser für Webanfragen und TLS geeignet ist.

Wie man Fehler bei der Auswahl vermeidet

- Beim Wählen eines Proxys zählen Zweck, erforderliche IP-Geografie, Geschwindigkeit und Latenz, Unterstützung moderner Protokolle, Authentifizierungsmethoden und Protokollierungsrichtlinien.

- Für Unternehmen sind SLA, Monitoring und technischer Support entscheidend. Für Datenschutz ist es wichtig, dass der Anbieter keine Logs speichert und sichere Authentifizierung gewährleistet.

Proxys nach Nutzertyp

- Für Unternehmen lohnt sich Qualität: Anbieter mit SLA, großem IP-Pool und Verwaltungs-API wählen; dedizierte IPs dort einsetzen, wo Reputation wichtig ist (E-Mail-Dienste, Konten); Monitoring integrieren.

- Private Nutzer sollten kostenlose öffentliche Proxys aus dem Internet vermeiden — sie sind oft unsicher. Zum Schutz persönlicher Daten und für eine einfache Nutzung ist ein vertrauenswürdiger kostenpflichtiger Proxy besser geeignet. Bei der Arbeit mit sozialen Netzwerken sind Residential- oder Mobile-Proxys ratsamer, und Nutzungslimits sollten eingehalten werden, um Sperrungen zu vermeiden.

Probieren Sie Belurk Proxy jetzt aus

Kaufen Sie Proxys zu wettbewerbsfähigen Preisen

Kaufen Sie einen Proxy