Errores comunes al configurar un servidor proxy y cómo evitarlos

27.10.2025Servidor proxy es un intermediario: tu dispositivo no envía la solicitud directamente al sitio web, sino primero al proxy. El proxy envía la solicitud en su propio nombre al sitio, recibe la respuesta y te la reenvía. Para el sitio web, parece que la solicitud proviene del proxy y no de tu computadora.

Por qué se necesitan los proxies

- Si quieres ocultar tu IP real o acceder a un sitio no disponible en tu país, un proxy te ayuda a hacerlo.

- En una oficina o escuela, el proxy filtra sitios web y registra el tráfico según las reglas establecidas.

- Los proveedores de internet y las empresas utilizan proxies para almacenar páginas populares en caché: esto ahorra ancho de banda y acelera el acceso.

- Un proxy inverso hace que un sitio sea más confiable: distribuye las solicitudes entre servidores, cifra la conexión y puede inspeccionar el tráfico entrante en busca de amenazas.

- Un proxy ve todo el tráfico no cifrado y puede registrar tus solicitudes — por eso, debe ser de confianza.

Errores comunes al configurar un proxy

Si un proxy se configura incorrectamente, en lugar de proteger y acelerar el tráfico, crea vulnerabilidades, ralentiza la red y bloquea el acceso a recursos importantes.

Principales errores de configuración:

- Proxy abierto o autenticación débil — el proxy es accesible para todos o las contraseñas son fáciles de adivinar.

- Manejo incorrecto de SSL/HTTPS — el proxy no cifra las conexiones o gestiona mal los certificados.

- Errores en redireccionamientos y encabezados (por ejemplo, dejar un proxy transparente activo).

- Caché mal configurado (TTL demasiado largo, almacenamiento de páginas privadas) o falta de control de caché.

- Fugas de DNS y enrutamiento incorrecto — las solicitudes pasan fuera del proxy.

- Registro de logs sin rotación/cifrado o ausencia total de registros.

- Uso de proxies públicos o gratuitos para operaciones sensibles.

Consecuencias de una configuración incorrecta

Pérdida de seguridad

Si el proxy está abierto, no cifra el tráfico o maneja mal los certificados, un atacante puede interceptar datos, modificar el contenido o usar el proxy para ataques. Solución: exigir autenticación, usar HTTPS entre cliente y proxy y entre proxy y servidor, mantener certificados válidos, restringir acceso por IP/red, aplicar firewall y mantener el software actualizado.

Lentitud en la red

Un caché mal configurado (o inexistente), cuellos de botella en el proxy, tiempos de espera incorrectos y falta de balanceo de carga causan demoras. Solución: configurar el caché de forma inteligente (TTLs adecuados, excepciones para contenido privado), distribuir la carga entre varias instancias, monitorear recursos (CPU, red), optimizar tiempos de espera y tamaños de cola.

Problemas de acceso a recursos

A menudo, listas de control de acceso demasiado estrictas, errores de enrutamiento o encabezados incorrectos impiden que los clientes accedan a sitios o que los servicios reciban la IP correcta. Solución: revisar rutas y reglas de acceso, asegurarse de que el proxy reenvíe correctamente los encabezados, probar el acceso desde diferentes redes, mantener listas de permisos/prohibiciones y excepciones.

Riesgo de bloqueos y fugas de datos

Si un proxy es utilizado por muchas personas o su IP aparece en listas negras, el acceso a los recursos puede ser bloqueado. Encabezados mal configurados (X-Forwarded-For) y fugas de DNS pueden revelar las IP reales de los usuarios, mientras que registros sin protección pueden provocar filtraciones. Solución: monitorear la reputación de la IP, limitar el número de conexiones y la tasa de solicitudes, limpiar o enmascarar encabezados cuando sea necesario, configurar DNS para pasar por el proxy, cifrar y rotar logs, y aplicar políticas de retención.

Cómo elegir un proveedor de proxy

- Primero define tu objetivo: recopilación de datos, marketing, gestión de cuentas, acceso a sitios restringidos o protección de servidores. Esto determinará qué tipo de proxies necesitas — residenciales o móviles para máxima autenticidad, de centro de datos para mayor velocidad y menor costo, o un pool combinado.

- Verifica la geografía y escala del pool: ¿necesitas países o ciudades específicas y cuántas IP únicas usarás? Los protocolos compatibles (HTTP/HTTPS, SOCKS5) y la compatibilidad con tus dispositivos también son importantes.

- Presta atención a la seguridad: ¿la conexión con el proxy está cifrada? ¿Se almacenan los registros y por cuánto tiempo? Para tareas sensibles, elige servicios con registro mínimo y soporte HTTPS. También verifica los límites de tráfico, velocidad y número de conexiones simultáneas — esto afecta la estabilidad bajo carga.

- El soporte y la gestión también importan: panel fácil de usar, API para automatización y soporte técnico rápido. La reputación del servicio y las reseñas reales de usuarios son indicadores clave de confiabilidad.

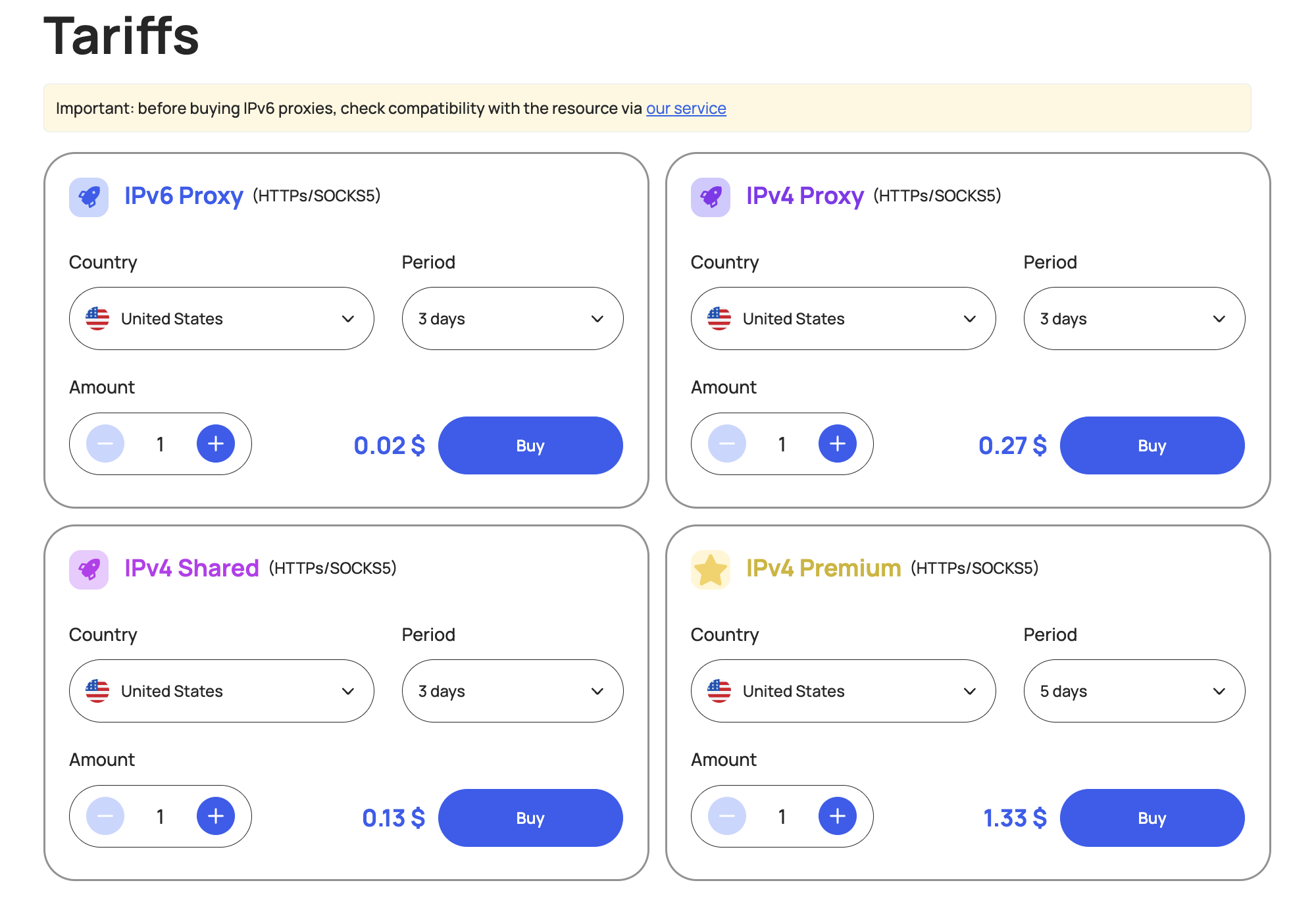

Los proxies de Belurk cumplen con todos los parámetros principales. El servicio ofrece distintos tipos de proxies (incluyendo opciones para aumentar la velocidad de conexión), amplia cobertura de IPs, soporte para HTTP/HTTPS y SOCKS5, un panel de gestión conveniente con API, conexiones cifradas y una política transparente.

Conclusiones y recomendaciones

Por tipo de proxy

- Proxies de centro de datos son más baratos y rápidos, pero fáciles de detectar y bloquear — adecuados para pruebas internas y tareas que no requieren IPs “naturales”.

- Proxies residenciales se ven como direcciones de usuarios reales, cuestan más y son menos propensos a bloqueos — ideales para scraping avanzado y servicios sensibles a la reputación de IP.

- Proxies móviles usan IPs de operadores celulares; son más confiables para redes sociales y para evitar bloqueos, aunque más lentos y caros. Por protocolo, SOCKS es universal y admite todo tipo de tráfico, mientras que HTTP(S) es mejor para solicitudes web y conexiones TLS.

Cómo evitar errores al elegir

- Al elegir un proxy, ten en cuenta el propósito de uso, la ubicación de las IP necesarias, velocidad y latencia, compatibilidad con protocolos modernos, métodos de autenticación y política de registro de datos.

- Para empresas, el SLA, monitoreo y soporte técnico son cruciales. Para privacidad, es vital que el proveedor no guarde registros y ofrezca autenticación segura.

Proxies por tipo de usuario

- Las empresas deberían invertir en calidad: elegir proveedores con SLA, grandes pools de IP y API de gestión; usar IPs dedicadas cuando la reputación importa (servicios de correo, cuentas); integrar monitoreo.

- Los usuarios particulares deben evitar proxies públicos gratuitos de Internet — suelen ser inseguros. Para proteger los datos personales y tener facilidad de uso, es mejor optar por un proxy pago y confiable. Al trabajar con redes sociales, es recomendable usar proxies residenciales o móviles y respetar los límites de uso para evitar bloqueos.

Pruebe el proxy belurk ahora mismo

Compre proxy a precios competitivos

Comprar un proxy